tao币部署教程目录

对西北工业大学发起网络攻击的美国国安局TAO,到底是什么来头?

tao币部署教程

一个关于Tao币的教程。

淘币是一种基于区块链技术的数字货币,具有去中心化、安全性、匿名性等特点。在本地推广Tao币需要如下步骤。

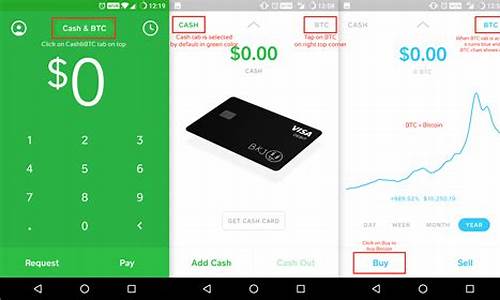

安装一个淘钱包。

你需要下载并安装Tao币钱包。从淘币官方网站下载钱包安装包,按照提示安装。安装完成后,创建新的钱包地址,备份钱包文件。

下载淘币的区块链数据。

接下来,下载淘币的区块链数据。通过Tao钱包中的“同步”功能,可以下载区块链数据。根据网络的速度和电脑的性能,这个过程可能会花费一些时间。

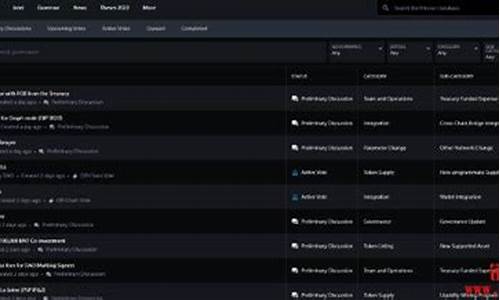

激活Tao币节点。

下载了区块链的数据之后,就可以建立淘币的节点。在Tao币钱包中,选择“节点”,点击“启动节点”按钮。建立节点后,你的电脑就会成为淘币网络中的节点,可以参与交易验证和区块生成。

组成一个淘币节点。

启动节点后,在配置文件中设置节点的参数。在Tao币钱包中,选择“节点”,点击“配置文件”按钮。配置文件可以设置节点的IP地址、端口号、网络类型等参数。

开始开采。

在淘币钱包中,选择“挖矿”,点击“开始挖矿”按钮。因为挖掘需要电脑的性能和耗电量,所以可以根据自己的喜好选择挖掘方法。

总结一下

以上是Tao币机制的概要。这样就可以在本地部署淘币节点,参与淘币网络的交易验证和区块生成。

比特币普通电脑挖矿不要经过矿池要怎么挖

全网算力及出块情况可以找位看

1.首先作为节点的矿池,矿池的建设本身需要添加节点文件。如果添加节点,比特币钱包下面显示的连接数可以达到数十个。

2.矿工需要如何固定设备的算力?只要将其设置在挖矿设备启动的bat中就可以了。

例如,如果一个挖矿设备是10g,那么在bat文件的用户名(钱包地址)后面加上/1000 10。

例如我的bat u 1 hxufvoswkshdh 6 wp 931 trvsrgswueo 5题型/ 1000 10 p - 1,什么意思?也就是说你这个设备是10g算力,你在p2pool矿池挖矿使用固定难度10g难度。

例如,在1g的设备后面写上/1000 1,这样就可以固定难易度,有效地提高设备效率。

怎么搭建山寨币矿池

全网算力和淘比特出区块的情况可以看http://www.taobtc.net/ 1。首先作为节点的矿池,矿池的建设本身需要添加节点文件,会在比特币钱包下面显示连接数。如果增加节点,连接数会增加到几十个,甚至更多。

2.矿工需要如何固定设备的算力?只要将其设置在挖矿设备启动的bat中就可以了。

例如,如果每个挖矿设备都是10g,那么在bat文件的用户名(钱包地址)后面加上/1000 10。

例如我的bat u 1 hxufvoswkshdh 6 wp 931 trvsrgswueo 5题型/ 1000 10 p - 1,什么意思?也就是说你这个设备是10g算力,你在p2pool矿池挖矿使用固定难度10g难度。

如果是1g的机器,就写“/1000 1”。这样就可以固定难易度,提高机器的效率。

对西北工业大学发起网络攻击的美国国安局TAO,到底是什么来头?

其实早陆隐上,他们是专门破坏别人信息的部门。西方的理工大学专门研究信息,所以人们采用了这种方法。

茶作为嗅秘工具随着社会科学技术的进步,网络安全变得越来越重要。

人类越来越信任网络。

你也可以在网上保存个人信息。

因为在网上保存信息比在现实中方便、安全得多。

但是在安全性方面是面向普通用户的。

有关国家部门表示,在网络上存储信息时,他们最容易受到外国势力的入侵,特别是西方国家经常试图从用户那里窃取机密信息和个人信息,侵入中国的网络系统。

多名涉密网络安全专家称,淘是一种闻茶、窃取秘密的工具,植入西北工业大学内部网络服务器,远程管理和传输SSH登录密码等文件窃取服务,获取访问内部网络上其他服务器的权限,实现内部网络的横向移动。其他嗅探和秘密窃取,持续的控制和隐蔽,以及消除对网络武器的追踪并将其转交给其他高价值服务器,造成对敏感数据的持续的大规模窃取。

加强网络安全方面的保护淘将使用同样的武器和工具组合,合法控制全球80多个国家的电信基础设施网络。

我们的技术团队与欧洲和东南亚国家的合作伙伴合作,提取了这些武器和工具的样本。复原,进行技术分析成功了。

为了支持全球共同应对NSA网络的入侵攻击,将适时公布。